L’informatica è uno di quei luoghi mistici dove tutto sembra perennemente sicuro finché non arriva un nuovo bug, finché quella mattonella che ti era sempre sembrata sicura si scopre nascondere un abisso che guarda direttamente al piano terra.

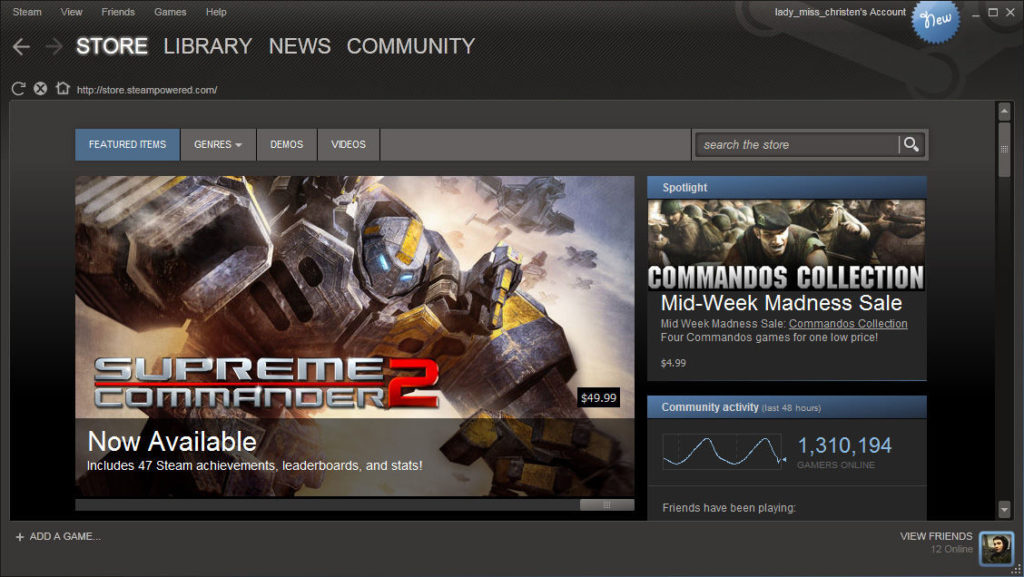

Perché tale preambolo? Perché i giocatori PC, dopo aver riso delle crisi made in PSN o dei problemi riguardanti la piattaforma Xbox ora hanno una gatta da pelare proprio in casa propria. Steam è stato afflitto per dieci anni filati da un pericoloso bug che ha lasciato i suoi 125 milioni di utenti (non proprio bruscolini) vulnerabili ad eventuali attacchi esterni.

Steam era in pericolo.

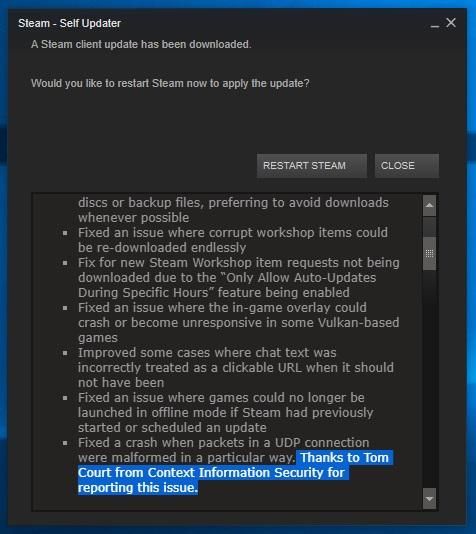

Tale bug è stato corretto a marzo con il classico aggiornamento di Steam grazie ad un ricercatore alla Contextis chiamato Tom Court; lo si trova direttamente citato sul patchlog di tale aggiornamento.

Come faceva questo bug a rompere Steam?

Una spiegazione completa e molto accurata dei problemi legati a tale bug possono essere trovati qui.

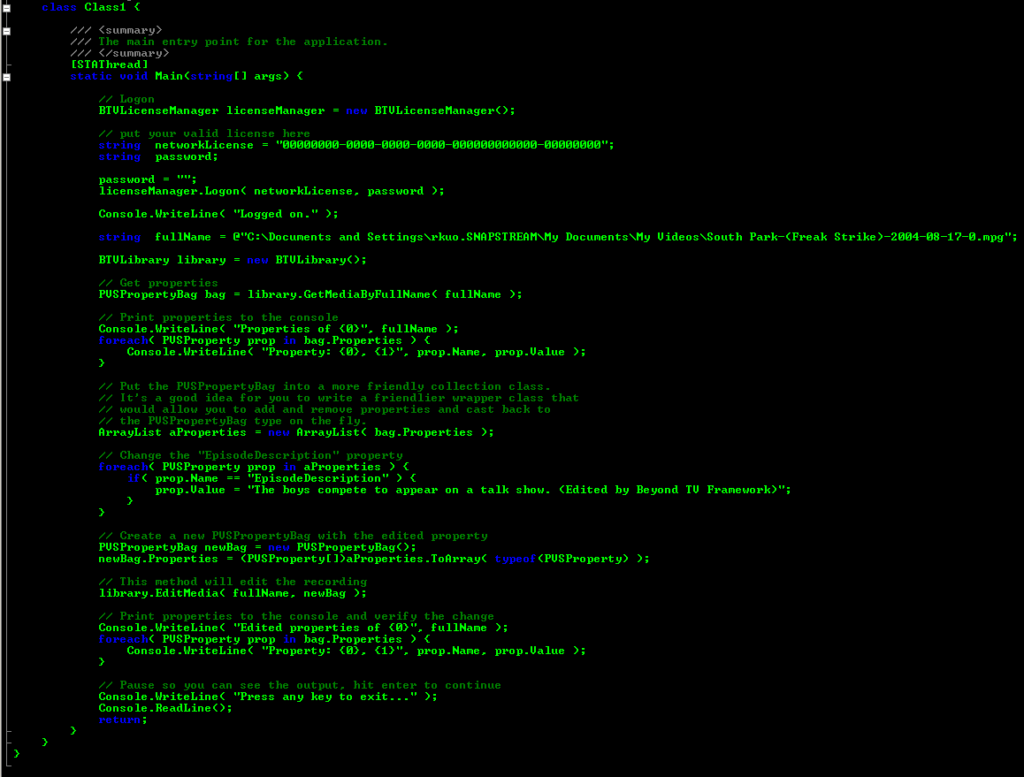

La trasmissione di dati tra un client di Steam e un server avviene attraverso lo scambio di pacchetti; questi vengono criptati utilizzando l’algoritmo di crittografia AES 256 e scambiati con il server di dovere. Durante il ricevimento di questi pacchetti, la mancanza di un particolare check quando Steam lavora con dei pacchetti sistemati in un determinato modo, rende possibile l’esecuzione di codice esterno a Steam.

Per codice esterno a Steam è inteso anche un programma in grado di eseguire un attacco di tipo Spoofer, cioè in grado di mascherare l’identità del codice spacciandosi per altro. Tale programma avrebbe permesso all’eventuale malintenzionato di appropriarsi di dati sensibili degli o di prendere direttamente il controllo della macchina sulla quale Steam gira.

L’intervento di Tom Court

“Tale bug poteva essere utilizzato come punto di partenza per exploits affidabili ed estremamente pericolosi. Questo perché il bug era di naturale semplice, piuttosto diretto e sfruttabile grazie all’assenza di protezioni moderne [in quella sezione di codice].” sono state le parole del ricercatore Tom Court, autore della scoperta.

Lo stesso Court ha immediatamente segnalate il bug a Steam che ha rilasciato una patch sole otto ore dopo, stupendo il ricercatore stesso per la celerità e la prontezza di riflessi per l’azienda. Tale vulnerabilità era dovuta a dei pezzi di codice vecchio, non più conformi a quelli che oggi definiamo come standard di sicurezza; Tom Court al riguardo spera che i programmatori prestino più attenzione ai loro vecchi programmi tentando di aggiornare quando possibile i pezzi di codice considerabili come pericolosi.

Valve prima dello scorso luglio era completamente esposta a determinati attacchi da parte di hacker a conoscenza del problema sopra descritto. Grazie all’implementazione di una feature di sicurezza nota come ASLR l’azienda ha posto una prima barriera contro quella determinata tipologia di attacchi.

A dimostrazione dei suoi studi Tom Court ha pubblicato su youtube un video in cui mostra un attacco di spoofing andato a buon fine utilizzando l’app Calcolatrice all’interno di un sistema Windows 10 completamente aggiornato.

L’ennesimo pericolo per i nostri dati personali.

La sostanza purtroppo è ben chiara dopo le prime righe di questo articolo: per dieci anni abbiamo rischiato di vedere il nostro dispositivo finire sotto il controllo altrui, per dieci anni abbiamo rischiato di vedere i nostri dati personali venire utilizzati in modi illeciti, per dieci anni abbiamo rischiato che qualcuno comprasse, con il nostro account Steam, tutti i DLC di un qualche gioco Paradox o tutti i Five Nights At Freddy’s.

Il caso Steam è una delle poche storie a lieto fine in questo settore; nel 2011 la piattaforma online utilizzata da Sony per la console dell’epoca (PS3) fu attaccata duramente tra il 17 e il 19 Aprile. L’attacco fu di potenza talmente elevata che Sony, per correre ai ripari, spense i server del servizio qualche giorno dopo.

Da questo attacco il panorama dei servizi videoludici online cambiò drasticamente perché Sony riuscì in una vera e propria impresa: farsi rubare i dati di 77 milioni di utenti.

La piattaforma Playstation Network ci mise un intero mese per rimettersi completamente in piedi dall’inizio degli attacchi; Sony per riconquistare il suo pubblico corse ai ripari creando vere e proprie campagne di rimborso per gli utenti danneggiati.

Come ben sappiamo nessun videogioco in regalo può regalare nuovamente la sensazione di sentirsi al sicuro.

Tale attacco fu la prima e più lampante dimostrazione di come in realtà nemmeno le grandi aziende fossero al sicuro da attacchi mirati e ben eseguiti. Sony stessa, nel 2014, divenne nuovamente vittima di uno dei più grandi attacchi DDOS (Distributed Denial Of Service) della storia e vide i suoi server (assieme ai server di Diablo III, League Of Legends e World of Warcraft) sbriciolarsi sotto la potenza di un attacco di tale portata.

A noi poveri utenti non resta che sperare nell’aiuto di ricercatori come Tom Court, personaggi in grado di salvare milioni di utenti con una semplice rilettura; personaggi in grado di ricordare anche ai più grandi colossi che il successo e la sicurezza si ottengono sopratutto dalle piccole cose.